Setiap trafik yang ada di jaringan dan melalui router MikroTik maka akan mendapat sebuah 'pelabelan' pada paket datanya. Proses pelabelan ini terjadi di fitur firewall -> connection tracking.

Connection tracking ini sendiri merupakan fitur yang melakukan management trafik yang mana nantinya untuk mendukung kebutuhan di jaringan, khususnya proses NAT. Pada connection tracking akan dilakukan listing berupa beberapa informasi seperti Src.Address, Dst.Address, Src.Port, Dst.Port, Protocol, dan juga termasuk Connection-State.

Saat ini ada beberapa jenis connection state yang akan dilabelkan pada paket data yang di antaranya:

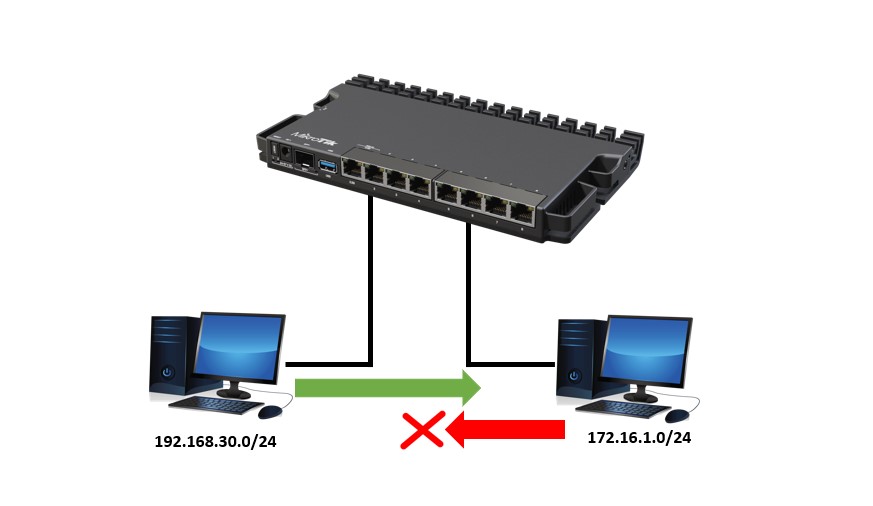

Dengan adanya connection state tersebut, kita bisa memanfaatkan untuk membuat filtering trafik fi firewall filter. Sebagai contoh kasus adalah kita bisa menerapkan kebijakan di jaringan yaitu ada dua jaringan yang berbeda segment dan kita ingin satu network tidak bisa komunikasi ke network yang lain, sedangkan network yang lain bisa akses ke network tersebut.

Jika kita setting tanpa ada tambahan parameter connection-state pada rule firewall maka komunikasi di kedua network tidak bisa dilakukan.

Konfigurasi

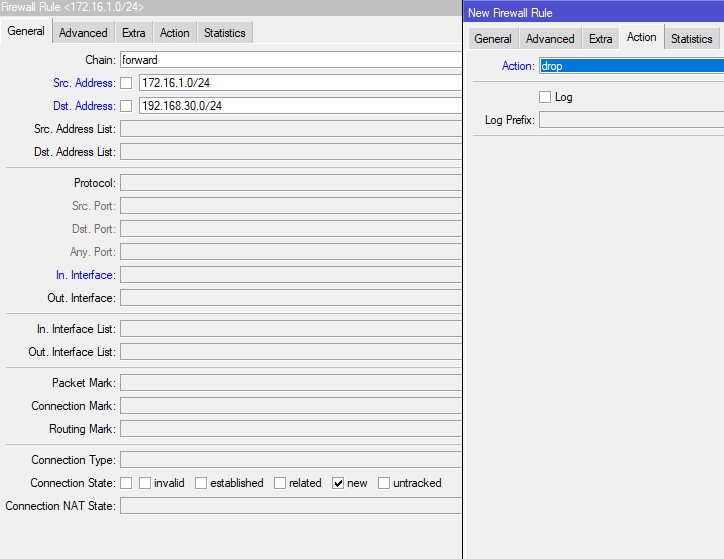

Untuk konfigurasi rule firewall yang bisa ditambahkan cukup mudah. Kita hanya membutuhkan satu rule firewall filter untuk kebutuhan di atas. Rule yang bisa ditambahkan seperti berikut:

| chain=forward action=drop connection-state=new src-address=172.16.1.0/24 dst-address=192.168.30.0/24 |

Pada rule di atas kita tambahkan parameter connection-state = NEW untuk koneksi yang berasal dari network 172.16.1.0/24 ke 192.168.30.0/24. Dengan connection-state = new ini dipilih supaya ketika ada trafik respon (Established, Related) yang berasal dari 172.16.1.0/24 dan awalnya merupakan trafik request dari 192.168.30.0/24 tidak ikut terfilter. Sehingga komunikasi dari network 192.168.30.0/24 tetap bisa berjalan.

Selain itu juga direkomendasikan untuk melakukan 'DROP' paket data dengan connection-state = INVALID. Paket ini umumnya merupakan paket-paket rusak, paket yang mempunnyai sequence number ACK yang salah, atau bisa juga paket yang terkena 'drop' dari proses queue. Dalam jaringan paket ini tidak akan masuk dalam proses NAT namun masih memiliki informasi alamat asal (Src.Address).

Untuk itu perlu dilakukan drop paket tersebut dengan firewall filter pada chain = forward dan chain = input. Contoh rule-nya:

|

0 chain=forward action=drop connection-state=invalid log=no log-prefix="" 1 chain=input action=drop connection-state=invalid log=no log-prefix="" |

Kembali ke :

Halaman Artikel | Kategori Fitur & Penggunaan