Pada perangkat router terdapat fitur firewall yang digunakan untuk keamanan jaringan. Baik keamanan traffic yang melewati router, menuju router atau dari router. Nah, jika pada perangkat switch, keamanannya seperti apa?

Kali ini kami akan membahas mengenai keamanan pada switch khususnya perangkat dengan Switch OS atau biasa dikenal dengan SWOS. Fitur yang akan dibahas kali ini adalah ACL atau Access Control List.

ACL bisa digunakan untuk memfilter packet, forwarding, dan vlan table yang melewati switch. Fitur ACL ini sudah disupport di semua perangkat switch dengan sistem operasi SWOS. Pembuatan rule pada ACL bisa berdasarkan parameter Layer 2 ataupun Layer 3.

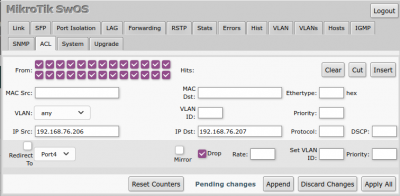

Berikut contoh menu ACL yang terdapat pada SWOS :

Pada SWOS, terdapat limitasi berapa banyak ACL rule yang bisa dibuat.

- 32 Rules jika rules yang dibuat hanya berisi parameter Layer 2

- 16 Rules jika rules yang dibuat berisi parameter Layer 2 dan Layer 3

- 8 Rules jika rules yang dibuat berisi parameter Layer 2, Layer 3, dan Layer 4.

Pembuatan rule ACL sendiri terdiri dari 2 bagian :

1. Matcher atau kondisi, yang bisa digunakan untuk mendefinisikan parameter yang ingin ditangkap.

Pada matcher, terdapat parameter from yang bisa digunakan untuk menentukan dari port mana packet berasal. Untuk lebih detailnya, bisa menggunakan parameter Source Mac Address dan Destination Mac Address.

Bisa juga menggunakan parameter Source IP Address, Destination IP Address dan VLAN ID yang digunakan.

2. Action, digunakan untuk menentukan action apa yang akan digunakan. Terdapat beberapa action yang bisa dipilih seperti drop, rate, mirror, set vlan id, dll.

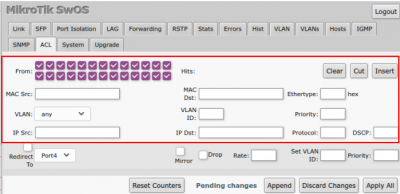

Parameter Rate biasa digunakan untuk melimitasi bandwidth yang bisa dilewatkan. Misalkan ingin melimitasi transfer data yang melewati switch dari perangkat A dan perangkat B yang masih dalam satu switch yang sama.

Contoh konfigurasinya adalah sebagai berikut :

Parameter Mirror biasa digunakan untuk monitoring jaringan, paket akan diarahkan ke port tertentu untuk di monitor. Penjelasan detailnya bisa dilihat pada artikel berikut ini : https://citraweb.com/artikel_lihat.php?id=209.

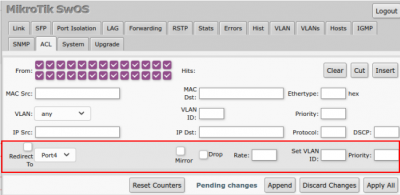

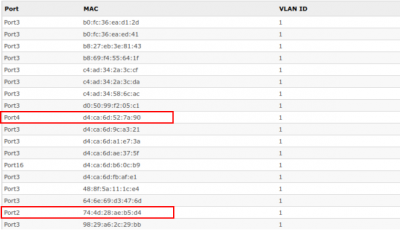

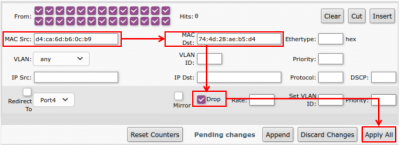

Parameter Drop dapat digunakan untuk memfilter paket dari suatu host ke host yang lain. Parameter drop ini dapat menggunakan matcher mac (Layer 2) atau menggunakan IP Address (Layer 3). Contohnya disini kita akan melakukan filter dari host yang terhubung ke port 2 dan port 4 tidak dapat saling berkomunikasi. Disini kita bisa menggunakan matcher Mac Src dan Mac Dst seperti berikut :

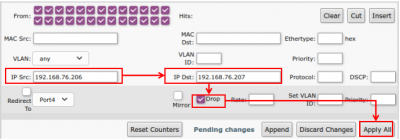

Atau bisa juga langsung menggunakan IP Address untuk filternya seperti contoh berikut :

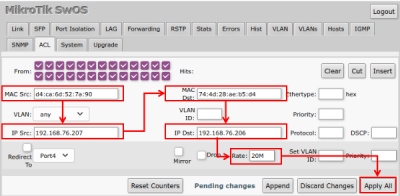

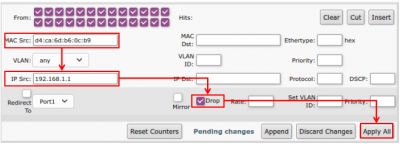

Dalam kasus lain, terkadang pada jaringan yang kita manage ada orang-orang yang iseng mengganggu jaringan kita dengan memasang IP Gateway pada perangkat mereka sendiri. Hal ini akan menjadi masalah karena akan menyebabkan beberapa perangkat client tidak dapat terhubung ke Internet atau segment lain di jaringan kita.

Nah, untuk mengatasi hal tersebut kita dapat mengimplementasikan action drop pada ACL ini. Caranya dengan mencentang seluruh port pada parameter from, kemudian masukkan IP Address gateway pada parameter IP src.

Setelah Source IP address terisi, pada parameter MAC src isikan dengan MAC Address dari perangkat yang melakukan duplikasi IP Gateway.

Sebagai contoh disini kita memiliki IP Address Gateway 192.168.1.1 kemudian terdeteksi ada perangkat dengan Mac Address d4:ca:6d:b6:0c:b9 yang melakukan duplikat IP Gateway.

Rule seperti di gambar akan melakukan blokir paket yang memiliki kombinasi src mac d4:ca:6d:b6:0c:b9 dan IP src 192.168.1.1.

Kembali ke :

Halaman Artikel | Kategori Fitur & Penggunaan